Le Navigateur Tor utilise le réseau Tor pour protéger votre vie privée, vos données personnelles et votre anonymat. L’utilisation du réseau Tor présente deux atouts principaux :

Votre fournisseur d’accès à Internet ni quiconque surveille votre connexion localement ne pourra pas suivre à la trace votre activité sur Internet, y compris les noms et adresses des sites Web que vous visitez.

Les opérateurs des sites Web et des services que vous utilisez, et quiconque les surveille, verront une connexion en provenance du réseau Tor au lieu de votre adresse (IP) réelle, et ne sauront pas qui vous êtes, sauf si vous vous identifiez explicitement.

De plus, le Navigateur Tor est conçu pour empêcher le pistage par empreinte numérique unique ou votre identification, par les sites Web, d’après la configuration de votre navigateur.

Par défaut, le Navigateur Tor ne conserve aucun historique de navigation. Les témoins ne sont valides que pour une seule session (jusqu’à la fermeture du Navigateur Tor ou si une nouvelle identité est demandée).

LE FONCTIONNEMENT DE TOR

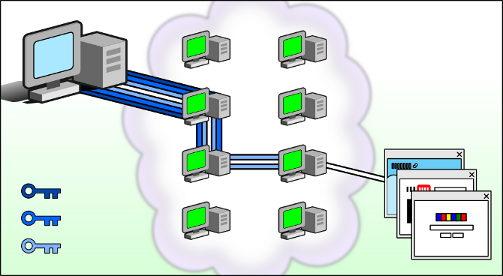

Tor est un réseau de tunnels virtuels qui vous permet d’améliorer la confidentialité, la protection de vos données personnelles et votre sécurité sur Internet. Tor fonctionne en acheminant votre trafic par trois serveurs aléatoires (aussi appelés relais) dans le réseau Tor. Le dernier relais du circuit (le « relais de sortie ») envoie ensuite le trafic vers l’Internet public.

Dans l’image ci-dessus, un utilisateur navigue vers différents sites Web avec Tor. Les ordinateurs verts situés au milieu représentent les relais du réseau Tor, alors que les trois clés représentent les couches de chiffrement entre l’utilisateur et chaque relais.